-

[정보처리기사 실기] 과목9 - 소프트웨어 개발 보안 구축, 오답노트CS/정보처리기사 2023. 7. 19. 04:23반응형

Chapter ① 소프트웨어 개발 보안 설계

- 랜드 어택(Land Attack)

출발지(Source) IP와 목적지(Destination) IP를 같은 패킷 주소로 만들어 보냄으로써 수신자가 자기 자신에게 응답을 보내게 하여 시스템의 가용성을 침해하는 공격기법

- 스니핑(Sniffing)

공격대상에게 직접 공격을 하지 않고 데이터만 몰래 들여다보는 수동적 공격기법

- IPSec(Internet Protocol Security) 개념

IPSec은 IP 계층(3계층)에서 무결성과 인증을 보장하는 인증 헤더(AH)와 기밀성을 보장하는 암호화(ESP)를 이용한 IP 보안 프로토콜이다.

- SQL 삽입(Injection)

응용 프로그램의 보안 취약점을 이용해서 악의적인 SQL 구문을 삽입, 실행시켜서 데이터베이스(DB)의 접근을 통해 정보를 탈취하거나 조작 등의 행위를 하는 공격기법

- SW 개발 보안의 3대 요소

3대 요소 설명 기밀성

(Confidentiality)인가되지 않은 개인 혹은 시스템 접근에 따른 정보 공개 및 노출을 차단하는 특성 무결성

(Integrity)정당한 방법을 따르지 않고서는 데이터가 변경될 수 없으며, 데이터의 정확성 및 완전성과 고의/악의로 변경되거나 훼손 또는 파괴되지 않음을 보장하는 특성 가용성

(Availability)권한을 가진 사용자나 애플리케이션이 원하는 서비스를 지속해서 사용할 수 있도록 보장하는 특성

- 서버 접근 통제 유형

유형 설명 임의적 접근 통제

(DAC: Discretionary

Access Control)- 주체나 그룹의 신분(=신원)에 근거하여 객체에 대한 접근을 제한하는 방법

- 신분 기반(Identity-Based) 접근통제 정책

- DAC에서 사용자는 자원과 관련된 ACL(Access Control List)이 수정됨으로써 자원에 대한 권한을 부여강제적 접근 통제

(MAC: Mandatory

Access Control)- 객체에 포함된 정보의 허용등급과 접근 정보에 대하여 주체가 갖는 접근허가 권한에 근거하여 객체에 대한 접근을 제한하는 방법

- 규칙 기반(Rule-Based) 접근통제 정책역할 기반 접근 통제

(RBAC: Role Based

Access Control)- 중앙 관리자가 사용자와 시스템의 상호관계를 통제하며 조직 내 맡은 역할(Role)에 기초하여 자원에 대한 접근을 제한하는 방법

- RBAC에서 자원에 대한 접근은 사용자에게 할당된 역할에 기반

- 관리자는 사용자에게 특정한 권리와 권한이 정의된 역할을 할당

- 세션 하이재킹(Session Hijacking)

▶ 개념

세션 하이재킹은 케빈 미트닉이 사용했던 공격 방법 중 하나로 TCP의 세션 관리 취약점을 이용한 공격기법이다.

▶ 특징

- TCP Sequence Number의 보안상 취약점으로 발생한다.

- Victim과 Server 사이의 패킷을 스니핑하여 Sequence Number를 획득하고, 공격자는 데이터 전송 중인 Victim과 Server 사이를 비동기화 상태로 강제적으로 만들고, 스니핑하여 획득한 Client Sequence Number를 이용하여 공격하는 방식이다.

- 비동기화 상태로 패킷이 유실되어 재전송 패킷이 증가한다.

- 세션 하이재킹을 통해 ACK Storm 증가, 네트워크 부하 증가 현상이 발생한다.

▶ 탐지방법

- 비동기화 상태 탐지

- ACK 패킹 비율 모니터링

- 특정 세션에서 패킷 유실 및 재전송이 증가되는 것을 탐지

- 기대하지 않은 접속의 리셋 탐지

- DES(Data Encryption Standard)

- 1975년 IBM에서 개발하고 미국의 연방 표준국(NIST)에서 발표한 대칭 키 기반의 블록 암호화 알고리즘

- 블록 크기는 64bit, 키 길이는 56bit인 페이스텔(Feistel) 구조, 16라운드 암호화 알고리즘

- DES를 3번 적용하여 보안을 더욱 강화한 3 DES(Triple DES)도 활용됨

- 3A(Authentication, Authorication, Accounting)

3A는 유무선 이동 및 인터넷 환경에서 가입자에 대한 안전하고, 신뢰성 있는 인증, 권한 검증, 과금 기능을 체계적으로 제공하는 정보 보호 기술이다.

구성 설명 인증

(Authentication)접근을 시도하는 가입자 또는 단말에 대한 식별 및 신분을 검증 권한 부여

(Authorization)검증된 가입자나 단말에게 어떤 수준의 권한과 서비스를 허용 계정 관리

(Accounting)리소스 사용에 대한 정보를 수집하고 관리하는 서비스

- ARP 스푸핑(ARP Spoofing)

ARP 스푸핑은 공격자가 특정 호스트의 MAC 주소를 자신의 MAC 주소로 위조한 ARP Reply를 만들어 희생자에게 지속적으로 전송하여 희생자의 ARP Cache Table에 특정 호스트의 MAC 정보를 공격자의 MAC 정보로 변경, 희생자로부터 특정 호스트로 나가는 패킷을 공격자가 스니핑하는 공격기법

- SW 개발 보안 용어

용어 설명 자산(Assets) - 조직의 데이터 또는 조직의 소유자가 가치를 부여한 대상

- 예) - 서버의 하드웨어, 기업의 중요 데이터위협(Threat) - 조직이나 기업의 자산에 악영향을 끼칠 수 있는 사건이나 행위

- 예) - 해킹, 삭제, 자산의 불법적인 유출, 위/변조, 파손취약점(Vulnerability) - 위협이 발생하기 위한 사전 조건으로 시스템의 정보 보증을 낮추는 데 사용되는 약점

- 예) - 평문 전송, 입력값 미검증, 비밀번호를 공유위험(Risk) - 위협이 취약점을 이용하여 조직의 자산 손실 피해를 가져올 가능성

- DoS(Denial of Service) 공격의 개념

- 시스템을 악의적으로 공격해서 해당 시스템의 자원을 부족하게 하여 원래 의도된 용도로 사용하지 못하게 하는 공격이다.

- 특정 서버에게 수많은 접속 시도를 만들어 다른 이용자가 정상적으로 서비스 이용을 하지 못하게 하거나, 서버의 TCP 연결을 소진시키는 등의 공격이다.

- DoS 공격은 1대의 공격자 컴퓨터에서 타깃 시스템에 악성 패킷을 보내는 방식으로 공격하고, 타깃 시스템 측에서 공격자의 주소를 확인하고 차단하면 더 이상 공격을 하지 못하는 단점이 있다.

- DoS 공격의 종류

공격기법 그림 / 설명 UDP 플러딩

(UDP Flooding)

- 대량의 UDP 패킷을 만들어 임의의 포트 번호로 전송하여 응답 메시지(ICMP Destination Unreachable)를 생성하게 하여 지속해서 자원을 고갈시키는 공격

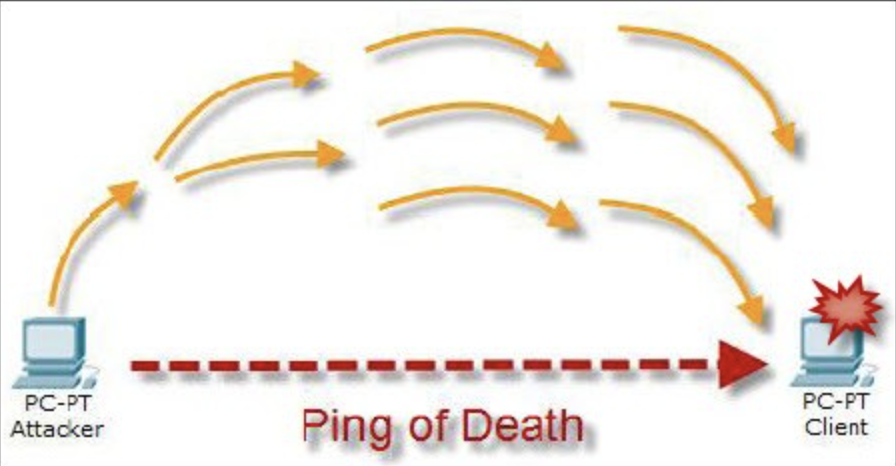

- ICMP 패킷은 변조되어 공격자에게 전달되지 않아 대기함죽음의 핑

(PoD: Poing of

Death)

- ICMP 패킹(Ping)을 정상적인 크기보다 아주 크게 만들어 전송하면 다수의 IP 단편화가 발생하고, 수신 측에서는 단편화된 패킷을 처리(재조합)하는 과정에서 많은 부하가 발생하거나, 재조합 버퍼의 오버플로우가 발생하여 정상적인 서비스를 하지 못하도록 하는 공격기법

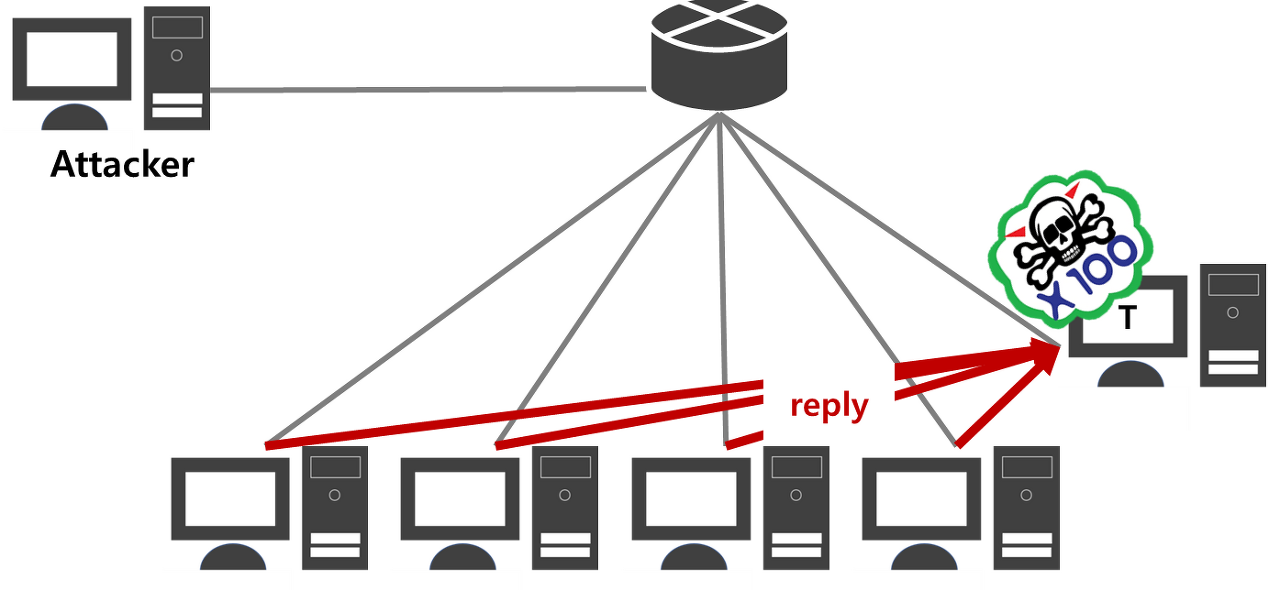

- 스머프(Smurf) / 스머핑(Smurfing)

- 출발지 주소를 공격 대상의 IP로 설정하여 네트워크 전체에게 ICMP Echo 패킷을 직접 브로드캐스팅(Directed Broadcasting)하여 마비시키는 공격

- 바운스(Bounce) 사이트라고 불리는 제3의 사이트를 이용해 공격

※ 직접 브로드캐스팅(Directed Broadcast): ip 주소의 호스트 ID 비트를 모두 1로 설정하여 Broadcast 하는 방식을 Directed Broadcast라고 한다.

▼ 스머핑 공격 개념도

https://run-it.tistory.com/52

https://run-it.tistory.com/52

https://run-it.tistory.com/52

- 티어 드롭(Tear Drop)

- IP 패킷의 재조합 과정에서 잘못된 Fragment Offset 정보로 인해 수신시스템이 문제를 발생하도록 만드는 DoS 공격

- 공격자는 IP Fragment Offset 값을 서로 중첩되도록 조작하여 전송하고, 이를 수신한 시스템이 재조합하는 과정에서 오류가 발생, 시스템의 기능을 마비시키는 공격방식

▼ 티어 드롭 공격 방식

https://m.blog.naver.com/wnrjsxo/221088033131

- DDoS 공격 구성요소

구성요소 설명 핸들러(Handler) - 마스터 시스템의 역할을 수행하는 프로그램 에이전트(Agent) - 공격 대상에 직접 공격을 가하는 시스템 마스터(Master) - 공격자에게서 직접 명령을 받는 시스템

- 여러 대의 에이전트를 관리하는 역할공격자(Attacker) - 공격을 주도하는 해커의 컴퓨터 데몬 프로그램(Daemon) - 에이전트 시스템의 역할을 수행하는 프로그램

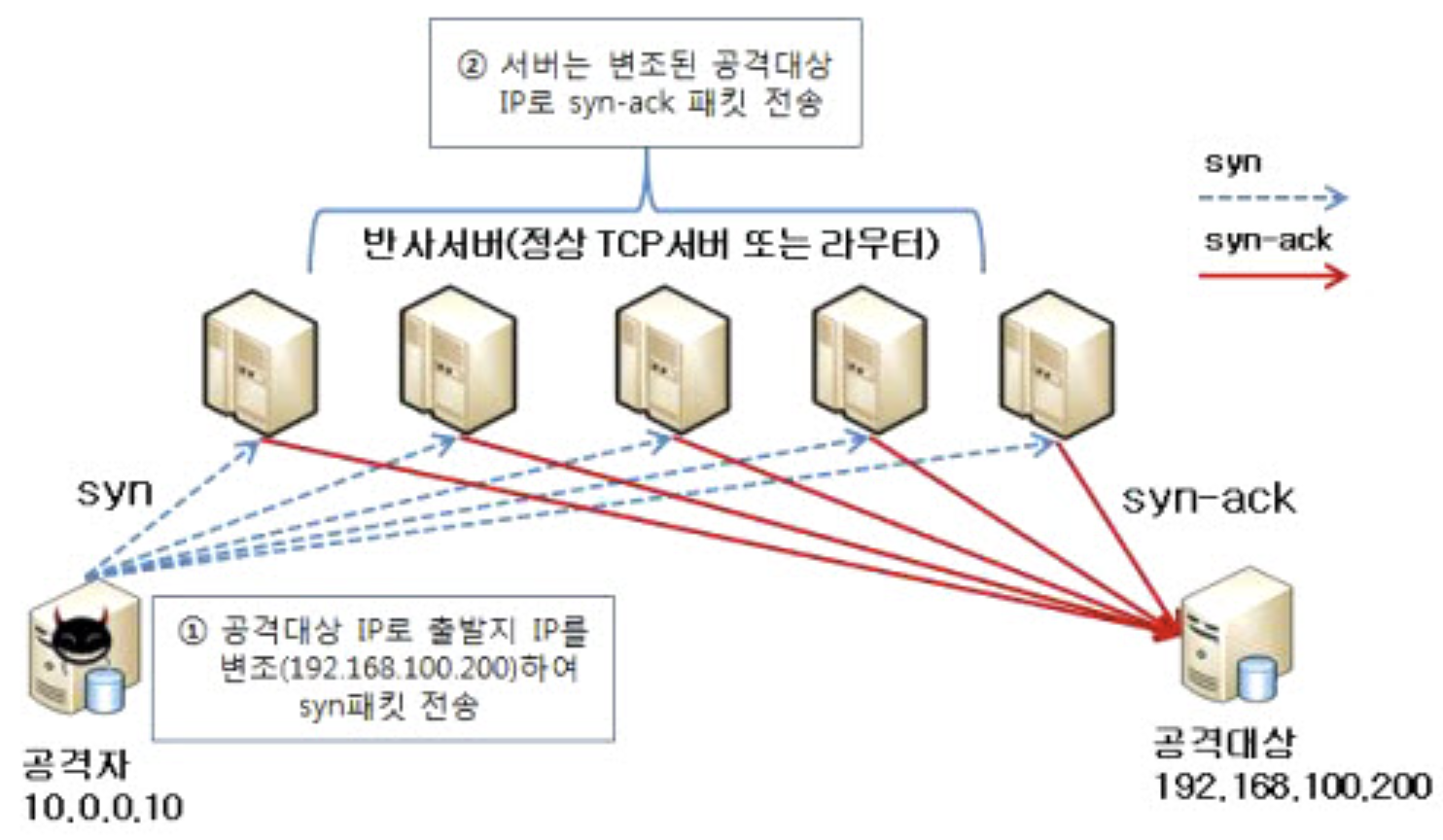

- DRDoS(Distributed Reflection DoS) 공격의 개념

공격자는 출발지 IP를 공격대상 IP로 위조하여 다수의 반사 서버로 요청 정보를 전송, 공격 대상자는 반사 서버로부터 다량의 응답을 받아서 서비스 거부(DoS)가 되는 공격

▼ DRDoS 공격 방식

https://www.boannews.com/media/view.asp?idx=49145

- HTTP GET 플러딩(Flooding)

- Cache Control Attack 공격

- 과도한 Get 메시지를 이용하여 웹 서버의 과부하를 유발시키는 공격

- HTTP 캐시 옵션을 조작하여 캐싱 서버가 아닌 웹 서버가 직접 처리하도록 유도, 웹 서버 자원을 소진시키는 서비스 거부 공격

- Slowloris(Slow HTTP Header DoS)

HTTP GET 메서드를 사용하여 헤더의 최종 끝을 알리는 개행 문자열인 \r\n\r\n(Hex: 0d 0a 0d 0a)을 전송하지 않고, \r\n(Hex: 0d 0a)만 전송하여 대상 웹 서버와 연결상태를 장시간 지속시키고 연결 자원을 모두 소진시키는 서비스 거부 공격

- RUDY(Slow HTTP POST DoS)

- 요청 헤더의 Content-Length를 비정상적으로 크게 설정하여 메시지 바디 부분을 매우 소량으로 보내 계속 연결상태를 유지시키는 공격

- 예) - Content-Length: 9999999 설정 이후 1바이트 씩 전송하여 연결 유지

- Slow HTTP Read DoS

TCP 윈도 크기와 데이터 처리율을 감소시킨 상태에서 (Zero Window Packet) 다수 HTTP 패킷을 지속적으로 전송하여 대상 웹 서버의 연결상태가 장시간 지속, 연결자원을 소진시키는 서비스 거부 공격

- Hulk DoS

- 공격자가 공격대상 웹 사이트 웹 페이지 주소(URL)를 지속적으로 변경하면서 다량으로 GET 요청을 발생시키는 서비스 거부 공격

- 주소(URL)를 지속적으로 변경시키는 이유는 임계치 기반의 디도스 대응 장비를 우회하기 위한 방법

- 패스워드 크래킹(Password Cracking)

사전(Dictionary) 크래킹 시스템 또는 서비스의 ID와 패스워드를 크랙하기 위해서 ID와 패스워드가 될 가능성이 있는 단어를 파일로 만들어 놓고 이 파일의 단어를 대입하여 크랙하는 공격기법 무차별(Brute Force) 크래킹 패스워드로 사용될 수 있는 영문자(대소문자), 숫자, 특수문자 등을 무작위로 패스워드 자리에 대입하여 패스워드를 알아내는 공격기법 패스워드 하이브리드 공격(Password Hybrid Attack) 사전 공격과 무차별 대입공격을 결합하여 공격하는 기법 레인보우 테이블 공격(Rainbow Table Attack) 패스워드 별로 해시 값을 미리 생성해서 테이블에 모아 놓고, 크래킹 하고자 하는 해시 값을 테이블에서 검색해서 역으로 패스워드를 찾는 공격기법

- 버퍼 오버플로우(Buffer Overflow) 공격

- 버퍼 오버플로우 공격은 메모리에 할당된 버퍼 크기를 초과하는 양의 데이터를 입력하여 이로 인해 프로세스의 흐름을 변경시켜서 악성 코드를 실행시키는 공격기법이다.

- 버퍼 오버플로우 공격기법에는 스택 버퍼 오버플로우 공격과 힙 버퍼 오버플로우 공격이 있다.

- 버퍼 오버플로우 공격 대응 방안

대응 방안 설명 스택가드(Stackguard)

활용카나리(Canary)라고 불리는 무결성 체크용 값을 복귀 주소와 변수 사이에 삽입해 두고, 버퍼 오버플로우 발생 시 카나리 값을 체크, 변할 경우 복귀 주소를 호출하지 않는 방식으로 대응 스택쉴드(Stack Shield)

활용함수 시작 시 복귀 주소를 Global RET라는 특수 스택에 저장해 두고, 함수 종료 시 저장된 값과 스택의 RET 값을 비교해서 다를 경우 오버플로우로 간주하고 프로그램 실행을 중단

- ASLR(Address Space Layout Randomization) 활용

- 메모리 공격을 방어하기 위해 주소 공간 배치를 난수화하고, 실행 시마다 메모리 주소를 변경시켜 버퍼 오버플로우를 통한 특정 주소 호출을 차단

- 리눅스에서 설정 가능

- 레이스 컨디션 공격(Race Condition Attack)

- 레이스 컨디션은 둘 이상의 프로세스나 스레드가 공유자원을 동시에 접근할 때 접근 순서에 따라 비정상적인(원하지 않는) 결과가 발생하는 조건/상황

- 레이스 컨디션 공격은 실행되는 프로세스가 임시파일을 만드는 경우 악의적인 프로그램을 통해 그 프로세스의 실행 중에 끼어들어 임시파일을 심볼릭 링크하여 악의적인 행위를 수행하게 하는 공격기법

- 주요 시스템 보안 공격기법

공격기법 설명 키로거 공격

(Key Logger

Attack)- 컴퓨터 사용자의 키보드 움직임을 탐지해서 저장하고, ID나 패스워드, 계좌 번호, 카드 번호 등과 같은 개인의 중요한 정보를 몰래 빼가는 해킹 공격

- 키보드 활동을 기록하는 것을 키로깅 또는 키스트로크 로깅이라 함루트킷

(Rootkit)- 시스템 침입 후 침입 사실을 숨긴 채 차후의 침입을 위한 백도어, 트로이 목마 설치, 원격 접근, 내부 사용 흔적 삭제, 관리자 권한 획득 등 주로 불법적인 해킹에 사용되는 기능을 제공하는 프로그램의 모음

- 스피어피싱(Spear Phishing)

사회 공학의 한 기법으로, 특정 대상을 선정한 후 그 대상에게 일반적인 이메일로 위장한 메일을 지속적으로 발송하여, 발송 메일의 본문 링크나 첨부된 파일을 클릭하도록 유도하여 사용자의 개인정보 탈취하는 공격기법

- APT 공격(Advanced Persistent Threat)

- 특정 타깃을 목표로 하여 다양한 수단을 통한 지속적이고 지능적인 맞춤형 공격기법

- 특수목적의 조직이 하나의 표적에 대해 다양한 IT 기술을 이용하여, 지속적으로 정보를 수집하고, 취약점을 분석하여 피해를 주는 공격기법

- 공급망 공격(Supply Chain Attack)

소프트웨어 개발사의 네트워크에 침투하여 소스 코드의 수정 등을 통해 악의적인 코드를 삽입하거나 배포 서버에 접근하여 악의적인 파일로 변경하는 방식을 통해 사용자 PC에 소프트웨어를 설치 또는 업데이트 시에 자동적으로 감염되도록 하는 공격기법

- 보안 관련 용어

용어 설명 랜섬웨어(Ransomware) - 악성 코드의 한 종류로 감염된 시스템의 파일들(문서, 사진, 동영상 등)을 암호화하여 복호화할 수 없도록 하고, 피해자로 하여금 암호화된 파일을 인질처럼 잡고 몸값을 요구 악성 소프트웨어

- 현금이나 비트코인 등을 받고 복호화 해주는 범죄행위에 이용되고 있음이블 트윈(Evil Twin) 공격 - 무선 Wifi 피싱 기법으로 공격자는 합법적인 Wifi 제공자처럼 행세하며 노트북이나 휴대 전화로 핫스팟에 연결한 무선 사용자들의 정보를 탈취하는 무선 네트워크 공격기법

- 인증 기술의 유형

유형 설명 예시 지식기반 인증 사용자가 기억하고 있는 지식 ID/패스워드 소지기반 인증 소지하고 있는 사용자 물품 공인인증서, OTP 생체기반 인증 고유한 사용자의 생체 정보 홍채, 정맥, 얼굴, 지문 특징기반 인증 사용자의 특징을 활용 서명, 발걸음, 몸짓

- 접근 통제 기법

구분 설명 식별(Identification) - 자신이 누구라고 시스템에 밝히는 행위

- 객체에게 주체가 자신의 정보를 제공하는 활동인증(Authentication) - 주체의 신원을 검증하기 위한 활동

- 주체의 신원을 객체가 인정해 주는 행위인가(Authorization) - 인증된 주체에게 접근을 허용하는 활동

- 특정 업무를 수행할 권리를 부여하는 행위책임추적성(Accountability) - 주체의 접근을 추적하고 행동을 기록하는 활동

- 식별, 인증, 인가, 감사 개념을 기반으로 수립

- 벨-라파듈라 모델(BLP: Bell-LaPadula Policy)

미 국방부 지원 보안 모델로 보안 요소 중 기밀성을 강조하며 강제적 정책에 의해 접근 통제하는 모델이다.

속성 설명 No Read Up - 보안수준이 낮은 주체는 보안 수준이 높은 객체를 읽어서는 안 됨

- 주체는 객체와 동일한 등급이거나 객체가 낮은 등급일 때 읽음No Write Down - 보안 수준이 높은 주체는 보안 수준이 낮은 객체에 기록하면 안됨

- 주체의 등급이 객체와 동일하거나 객체보다 낮아야 기록가능접근 통제 보호 모델

「벨기비무」

벨-라파듈라 → 기밀성, 비바 모델 → 무결성 보장

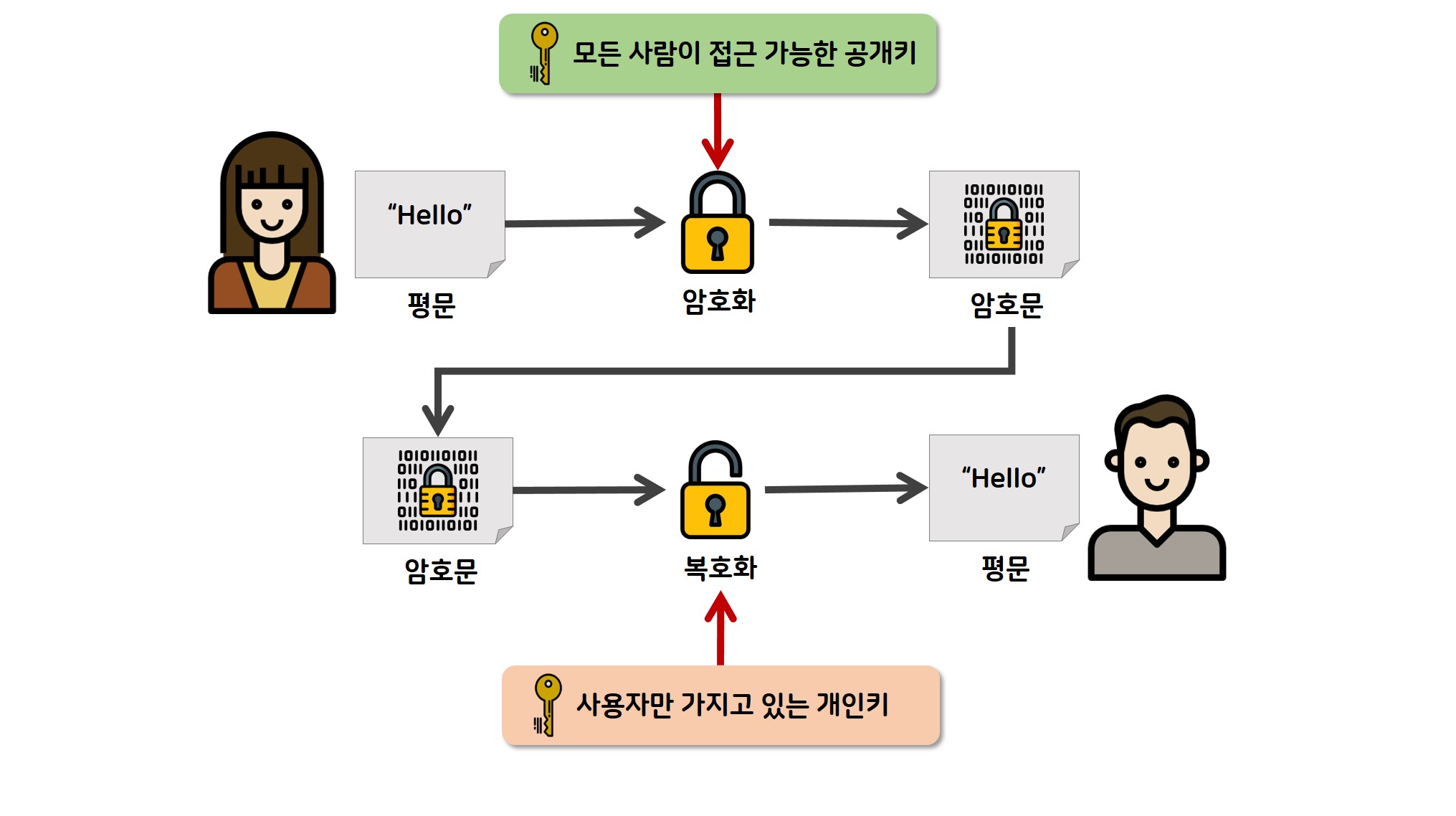

- 비대칭 키 암호 방식

- 비대칭 키 암호 방식은 사전에 개인 키를 나눠 가지지 않은 사용자들이 안전하게 통신하는 방식이다.

- 비대칭 키 암호 방식에서는 공개키(Public Key)와 개인 키(Private Key, 사설키)가 존재하며, 공개키는 누구나 알 수 있지만, 그에 대응하는 캐인 키는 키의 소유자만이 알 수 있어야 한다. (공개키는 보안 타협 없이 공개적으로 배포가 가능하다.)

- 공개키로 암호화된 메시지는 반드시 개인 키로 복호화해야 한다.

▼ 비대칭 키 암호 방식

https://raonctf.com/essential/study/web/asymmetric_key

- 일방향 암호 종류

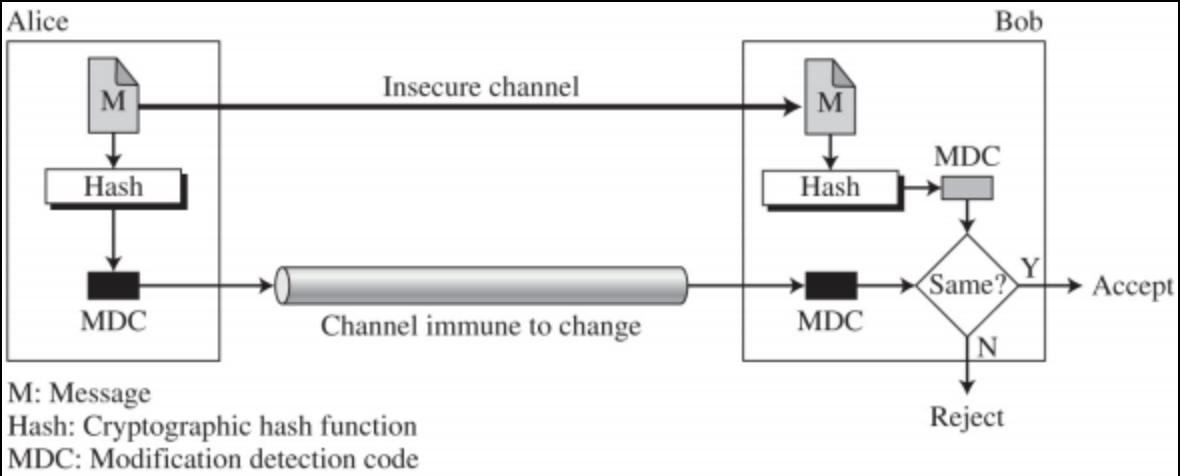

종류 설명 MAC - MAC는 키를 사용하는 메시지 인증 코드(Message Authentication Code)로 메시지의 무결성과 송신자의 인증 보장

- 예) - HMAC, NMAC

MDC - MDC는 키를 사용하지 않는 변경 감지 코드(Modification Detection Code)로 메시지의 무결성 보장

- 예) - MD5, SHA

- 대칭 키 암호화 알고리즘

종류 설명 SEED - 1999년 국내 한국인터넷진흥원(KISA)이 개발한 블록 암호화 알고리즘

- 128bit 비밀키로부터 생성된 16개의 64bit 라운드 키를 사용하여 총 16회의 라운드를 거쳐 128bit의 평문 블록을 128bit 암호문 블록으로 암호화하여 출력하는 방식

- 블록 크기는 128bit이며, 키 길이에 따라 128bit, 256bit로 분류ARIA

(Academy,

Research Institute,

Agency)- 2004년 국가정보원과 산학연구협회가 개발한 블록 암호화 알고리즘

- ARIA는 학계(Academy), 연구기관(Research Institute), 정부(Agency)의 영문 앞글자로 구성

- 블록 크기는 128bit이며, 키 길이에 따라 128bit, 192bit, 256bit로 분류

- ARIA는 경량 환경 및 하드웨어에서의 효율성 향상을 위해 개발되었으며, ARIA가 사용하는 대부분의 연산은 XOR과 같은 단순한 바이트 단위 연산으로 구성

- AES(Advanced Encryption Standard)

- 2001년 미국 표준 기술 연구소(NIST)에서 발표한 블록 암호화 알고리즘

- DES의 개인 키에 대한 전사적 공격이 가능해지고, 3 DES의 성능문제를 극복하기 위해 개발

- 블록 크기는 128bit이며, 키 길이에 따라 128bit, 192bit, 256bit로 분류

- AES의 라운드 수는 10, 12, 14 라운드로 분류되며, 한 라운드는 SubBytes, ShiftRows, MixColumns, AddRoundKey의 4가지 계층으로 구성

- RSA(Rivest-Shamir-Adleman)

- 1977년 3명의 MIT 수학 교수(Rivvest, Shamir, Adleman)가 고안한 큰 인수의 곱을 소인수 분해하는 수학적 알고리즘 이용하는 공개키 암호화 알고리즘

- 비밀키의 복호화가 어려운 RSA 안전성은 소인수 분해 문제의 어려움에 근거를 두고 있음

- 비대칭 키 암호화 알고리즘

종류 설명 ECC(Elliptic Curve

Cryptography)- 1985년 코블리치와 밀러가 RSA 암호 방식에 대한 대안으로 처음 제안

- 타원 곡선 암호(ECC)는 유한체 위에서 정의된 타원곡선 군에서의 이산대수의 문제에 기초한 공개키 암호화 알고리즘

- PKI 기반의 RSA의 문제점인 속도와 안전성 해결하기 위해 타원 기반 구조체의 안정성과 효율성을 기반으로 생성되었고, RSA보다 키의 비트 수를 적게하면서 동일한 성능을 제공하는 것이 가장 큰 특징EIGamal - T. EIGamal이 1984년에 제안한 공개키 알고리즘

- 이산대수의 계산이 어려운 문제를 기본 원리로 하고 있으며, RSA와 유사하게 전자서명과 데이터 암·복호화에 함께 사용 가능

- IPSec 프로토콜

프로토콜 설명 인증(AH) 프로토콜

(Authentication Header)- 메시지 인증 코드(MAC)를 이용하여 인증과 송신처 인증을 제공해주는 프로토콜로 기밀성(암호화)은 제공하지 않는 프로토콜

- 무결성, 인증 제공암호화(ESP) 프로토콜

(Encapsulation Security

Payload)- 메시지 인증 코드(MAC)와 암호화를 이용하여 인증과 송신처 인증과 기밀성을 제공하는 프로토콜

- 기밀성, 무결성, 인증 제공키 관리(IKE) 프로토콜

(Internet Key Exchange)- Key를 주고받는 알고리즘

- 공개된 네트워크를 통하여 Key를 어떻게 할 것인가를 정의, IKE 교환을 위한 메시지를 전달하는 프로토콜

- SSL(Secure Socket Layer)/TLS(Transport Layer Security) 개념

SSL/TLS는 전송계층(4계층)과 응용계층(7계층) 사이에서 클라이언트와 서버 간의 웹 데이터 암호화(기밀성), 상호 인증 및 전송 시 데이터 무결성을 보장하는 보안 프로토콜이다.

- SSL/TLS 구성요소

구성요소 설명 Change Cipher Spec Protocol 협상이 끝난 Cipher Spec을 상대에게 알림 Alert Protocol SSL/TLS 관련 경고 메시지 전달 Heartbeat Protocol 서버와 클라이언트가 정상적인 상태인지 확인하기 위하여 사용 Handshake Protocol 서버와 클라이언트가 서로 인증하고 암호화 키를 협상하는 프로토콜 Record Protocol 합의된 Cipher Suite로 암호화·복호화, 무결성, 압축·해제 등 수행

- S-HTTP(Secure Hypertext Transfer Protocol)

- S-HTTP는 웹상에서 네트워크 트래픽을 암호화하는 주요 방법 중 하나로 클라이언트와 서버 간에 전송되는 모든 메시지를 각각 암호화하여 전송하는 기술이다.

- S-HTTP에서 메시지 보호는 HTTP를 사용한 애플리케이션에 대해서만 가능하다.

- Secure SDLC 모델 및 방법론

구분 설명 BSIMM

(Building Security

In Maturity Model)- 미국 국토안보국의 지원을 받아 수행된 소프트웨어 보증(Software Assurance, SwA) 프로젝트의 결과물 중 하나

- 보안 활동의 성숙도 수준을 영역별로 측정함으로써 소프트웨어 개발에 필요한 보안 능력 향상을 목표로 하는 개발 프레임워크Open SAMM

(Software

Assurance

Maturity Model)- OWASP에서 개발한 개방형 보완 프레임워크

- 개방을 원칙으로 소규모, 중규모, 대규모로 점진적인 확대가 가능한 융통성 있는 프레임워크

- BSIMM과는 달리 설계 리뷰와 코드 리뷰, 그리고 보안 테스팅을 3개의 중요한 검증 활동으로 정의함으로써 이들 활동 간의 연계성 강조Seven

TouchPoints- 실무적으로 검증된 개발 보안 방법론 중 하나로써 SW 보안의 모범 사례를 SDLC(Software Development Life Cycle)에 통합한 소프트웨어 개발 보안 생명주기 방법론 MS SDL

(Security

Development

Lifecycle)- 마이크로소프트사가 2004년 이후 자사의 소프트웨어 개발에 의무적으로 적용하도록 고안한 보안강화 프레임워크

- SDL은 개발중인 제품이 보안 위협에 대해 얼마나 강인한가를 측정하기 위해 동일한 제품에 대해 'pre-SDL'과 'post-SDL'의 두 개의 버전으로 테스트OWASP CLASP

(=CLASP)- 개념 관점, 역할 기반 관점, 활동평가 관점, 활동구현 관점, 취약성 관점 등의 활동중심, 역할 기반의 프로세스로 구성된 보안 프레임워크로 이미 운영 중인 시스템에 적용하기 쉬운 보안 개발 방법론

- 프로그램 설계나 코딩 오류를 찾아내어 개선하기 위해 개발팀에 취약점 목록을 제공Chapter ② 소프트웨어 개발 보안 구현

- 사이트 간 요청 위조(CSRF: Cross-Site Request Forgery)

- 사용자가 자신의 의지와는 무관하게 공격자가 의도한 행위를 특정 웹사이트에 요청하게 하는 공격

- XSS 공격 유형

공격 유형 설명 Stored XSS 방문자들이 악성 스크립트가 포함된 페이지를 읽어 봄과 동시에 악성 스크립트가 브라우저에서 실행되면서 감염되는 기법 Reflected XSS 공격용 악성 URL을 생성한 후 이메일로 사용자에게 전송하면 사용자가 URL 클릭 시 즉시 공격 스크립트가 피해자로 반사되어 접속 사이트에 민감정보를 공격자에게 전송하는 기법 DOM(Document

Object Model)

XSS공격자는 DOM 기반 XSS 취약점이 있는 브라우저를 대상으로 조작된 URL을 이메일을 통해 발송하고 피해자가 URL 클릭 시 공격 피해를 당하는 기법

- SQL 삽입 공격 유형

공격 유형 설명 Form SQL

InjectionHTML Form 기반 인증을 담당하는 애플리케이션의 취약점이 있는 경우 사용자 인증을 위한 쿼리 문의 조건을 임의로 조작하여 인증을 우회하는 기법 Union SQL

Injection쿼리의 UNION 연산자를 이용하여 한 쿼리의 결과를 다른 쿼리의 결과에 결합하여 공격하는 기법 Stored Procedure

SQL Injection저장 프로시저(Stored Procedure)를 이용하여 공격하는 기법 Mass SQL

Injection기존 SQL Injection의 확장된 개념으로 한 번의 공격으로 대량의 DB 값이 변조되어 홈페이지에 치명적인 영향을 미치는 공격기법 Error-Based SQL

InjectionDB 쿼리에 대한 에러값을 기반으로 한 단계씩 점진적으로 DB 정보를 획득할 수 있는 공격기법 Blind SQL

InjectionDB 쿼리에 대한 오류 메시지를 반환하지 않으면 공격을 할 수 없는 Error-Based SQL Injection과 달리 오류 메시지가 아닌 쿼리 결과의 참과 거짓을 통해 의도하지 않은 SQL 문을 실행함으로써 데이터베이스를 비정상적으로 공격하는 기법

- 캡슐화 취약점

캡슐화 취약점으로 발생할 수 있는 보안 약점으로는 잘못된 세션에 의한 데이터 정보 노출, 제거되지 않고 남은 디버그 코드, 민감한 데이터를 가진 내부 클래스 사용, 시스템 데이터 정보 노출이 있다.

- 코드 오류 취약점

코드 오류 취약점으로 발생할 수 있는 보안 약점으로는 널 포인터 역참조, 정수를 문자로 변환, 부적절한 자원 해제, 초기화 되지 않은 변수 사용이 있다.

- 유닉스/리눅스 주요 로그 파일

로그 이름 설명 내용 확인 명령어 wtmp/wtmpx - 사용자 로그인/로그아웃 정보

- 시스템 shutdown/reboot 정보- last 명령어 utmp/utmpx - 현재 시스템에 로그인한 사용자 정보 - who, w, users, finger 명령어 btmp/btmps - 로그인에 실패한 정보 - lastb 명령어

- 네트워크 보안 솔루션

솔루션 설명 방화벽(Firewall) - 기업 내부, 외부 간 트래픽을 모니터링 하여 시스템의 접근을 허용하거나 차단하는 시스템 침입 방지 시스템

(IPS: Intrusion

Prevention System)- 네트워크에서 발생하는 이벤트를 모니터링하고 비인가 사용자에 의한 자원접근과 보안정책 위반 행위(침입)을 실시간으로 탐지하는 시스템 네트워크 접근 제어

(NAC: Network

Access Contorl)- 단말기가 내부 네트워크에 접속을 시도할 때 이를 제어하고 통제하는 기능을 제공하는 솔루션

- 바이러스나 웜 등의 보안 위협으로부터 네트워크 제어 및 통제 기능을 수행

- 가상사설망(VPN: Virtual Private Network)

인터넷과 같은 공중망에 인증, 암호화, 터널링 기술을 활용하여 마치 전용망을 사용하는 효과를 가지는 보안 솔루션

- 보안 운영체제(Secure OS)

- 컴퓨터 운영체제의 커널에 보안 기능을 추가한 솔루션

- 운영체제에 내재된 결함으로 인해 발생할 수 있는 각종 해킹 공격으로부터 시스템을 보호하기 위해 보안 기능이 통합된 보안 커널을 추가한 운영체제

- 데이터 유출 방지(DLP: Data Loss Prevention)

- 조직 내부의 중요 자료가 외부로 빠져나가는 것을 탐지하고 차단하는 솔루션

- 정보 유출 방지를 위해 정보의 흐름에 대한 모니터링과 실시간 차단 기능을 제공

- RTO(Recovery Time Objective)

- 업무중단 시점부터 업무가 복구되어 다시 가동될 때까지의 시간

- 재해 시 복구 목표 시간의 선정

- RPO(Recovery Point Objective)

- 업무중단 시점부터 데이터가 복구되어 다시 정상가동될 때 데이터의 손실 허용 시점

- 재해 시 복구 목표 지점의 선정

- BIA(Business Impact Analysis)

장애나 재해로 인해 운영상의 주요 손실을 볼 것을 가정하여 시간 흐름에 따른 영향도 및 손실 평가를 조사하는 BCP를 구축하기 위한 비즈니스 영향 분석

- 보안 공격 관련 중요 용어

주요 용어 설명 드라이브 바이

다운로드

(Drive By Download)악의적인 해커가 불특정 웹 서버와 웹 페이지에 악성 스크립트를 설치하고, 불특정 사용자 접속 시 사용자 동의 없이 실행되어 의도된 서버(멀웨어 서버)로 연결하여 감염시키는 공격기법 하트 블리드

(HeartBleed)OpenSSL 암호화 라이브러리의 하트비트(Heartbeat)라는 확장 모듈에서 클라이언트 요청 메시지를 처리할 때 데이터 길이에 대한 검증을 수행하지 않는 취약점을 이용하여 시스템 메모리에 저장된 64KB 크기의 데이터를 외부에서 아무런 제한 없이 탈취할 수 있도록 하는 취약점 스턱스넷 공격

(Stuxnet)독일 지멘스사의 SCADA 시스템을 공격 목표로 제작된 악성코드로 원자력, 전기, 철강, 반도체, 화학 등 주요 산업 기반 시설의 제어 시스템에 침투해서 오작동을 일으키는 악성코드 공격기법

- CVE(Common Vulnerabilities and Exposures)

- 미국 비 영리회사인 MITRE 사에서 공개적으로 알려진 소프트웨어의 보안취약점을 표준화한 식별자 목록

- 규칙: CVE - (연도) - (순서)

Reference

2022 수제비 정보처리기사 실기 (1권+2권 합본세트) - YES24

NCS 기반으로 재구성한 합격비법서로 NCS 기반 반영 문제(예상문제, 단원종합문제, 모의고사, 2021년 기출문제)를 수골하였다. 2022년 합격을 위한 NCS 기반 모의고사, 궁극의 암기비법(두음 쌤)과 학

www.yes24.com

반응형'CS > 정보처리기사' 카테고리의 다른 글

[정보처리기사 필기] 디자인 패턴 (Design Pattern), 구조 패턴 (0) 2023.08.16 [정보처리기사 필기] 디자인 패턴 (Design Pattern), 개념및 유형 + 생성 패턴 (0) 2023.08.16 [정보처리기사 실기] 과목8 - 서버 프로그램 구현, 오답노트 (0) 2023.07.17 [정보처리기사 실기] 과목7 - SQL 응용, 오답노트 (0) 2023.07.16 [정보처리기사 실기] 과목6 - 프로그래밍 언어 활용, 오답노트 (0) 2023.07.15